Google Workspaceで脱PPAPを実現!設定手順や運用方法を解説

コラム更新日:2026.05.13

ビジネスシーンにおいて、長年当たり前に行われてきた「パスワード付き ZIP ファイルの送信」。いわゆる「PPAP」ですが、近年、政府や大手企業を中心に廃止の動きが加速しています。

「これまで問題なかったのになぜ?」「代わりにどんな方法で送ればいいの?」と疑問を感じている担当者の方も多いのではないでしょうか。実は、従来の PPAP はセキュリティ対策としての効果が薄いだけでなく、マルウェア感染リスクを高める要因にもなっています。

本記事では、Google Workspace を活用して、安全かつ効率的に脱 PPAP を実現する方法を解説します。クラウドを活用した新しい共有の仕組みを理解することで、セキュリティレベルの向上と業務のスピードアップを同時に叶えることができます。

▶導入を成功に導くための具体的な計画を立てませんか?導入前から活用定着までを見据えた「Google Workspace 導入実践ガイド」や「導入事例集」など、3つの資料で貴社のプロジェクトをサポートします。

⇒ Google Workspace 導入を成功に導く!導入ガイド3点セットをダウンロードする

執筆・監修:TSクラウド編集部

Google Cloud の「プレミア認定」を保有する、Google Workspace 正規販売代理店です。業界歴 17 年、延べ 3,500 社以上の導入支援実績( 2026 年 2 月時点)に基づき、Google Workspace の最新機能から活用術、DX推進に役立つノウハウを専門的な視点で解説しています。

※情報は記事公開(更新)時のものです。Google Workspace の仕様や価格は変更される場合があるため、最新情報は必ず公式ページでご確認ください。

目次

脱 PPAP とは?なぜ今、多くの企業が廃止を進めているのか

脱 PPAP とは、メールでパスワード付きの暗号化 ZIP ファイルを送り、その後別メールでパスワードを送信する従来の慣習を廃止することを指します。かつてはセキュリティ対策として推奨されていた時期もありましたが、現在ではその脆弱性が指摘され、多くの組織が次世代の共有方法へと舵を切っています。

PPAP の仕組みと形骸化したセキュリティリスク

PPAP は、以下の 4 つのステップの頭文字をとった言葉です。

- P :Password付き ZIP ファイルを送ります

- P :Passwordを別メールで送ります

- A :Angoka(暗号化)します

- P :Protocol(送受信のルール)

- 誤送信による情報漏洩を防止

万が一、共有用 URL を間違った相手に送ってしまっても、相手にアクセス権限がなければファイルが開かれることはありません。メール添付とは異なり、URL を送付しただけでは中身が見られないため情報漏洩の防止に繋がります。 - 最新バージョンの一元管理

メールで送り合うと「どれが最新か分からない」という事態が起こりがちですが、クラウド共有なら全員が常に一つの最新ファイルを参照・編集するため、情報の正確性が保たれます。 - 大容量ファイルの送受信が不要

メールサーバーの容量制限を気にすることなく、ギガ単位の大きなデータもスムーズに共有可能です。受信側のメールボックスを圧迫する心配もありません。 - ブラウザから Google ドライブを開きます。

- 左上の「新規」ボタン、または画面上へのドラッグ&ドロップで、PC 内にあるファイルをアップロードします。

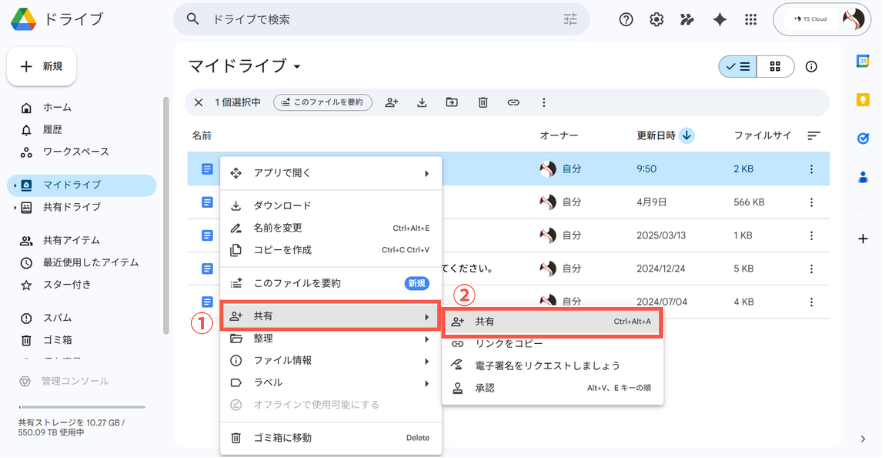

- 該当のファイルを右クリックし、「共有」>「共有」を選択します。

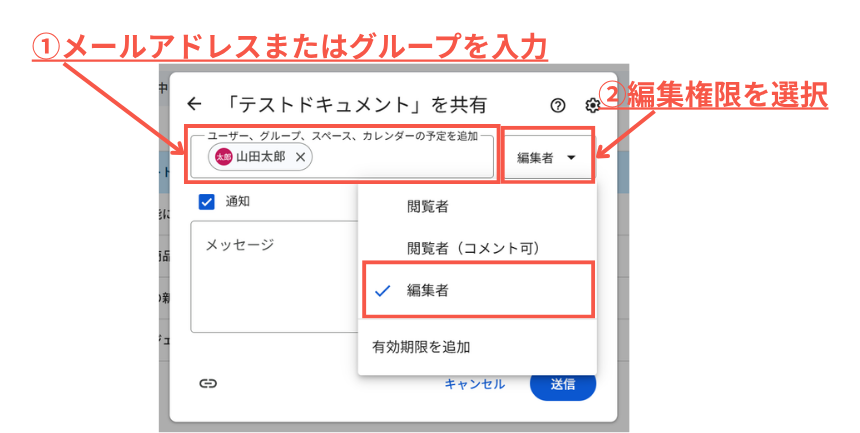

- 相手のメールアドレスを入力します。

- ここで「権限」を適切に選択することが重要です。

・閲覧者 :ファイルの中身を見るだけで、変更はできません。

・閲覧者(コメント可) :内容は変更できませんが、コメントを残すことができます。

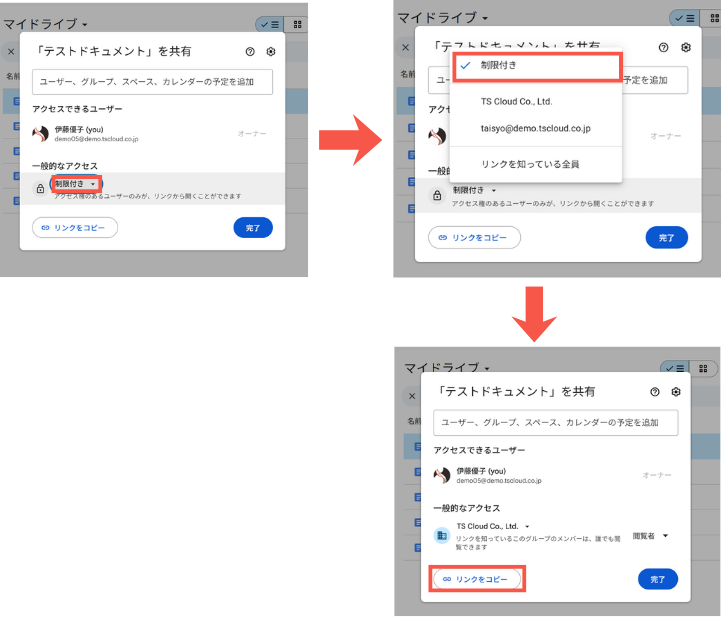

・編集者 :ファイルの内容を直接編集したり、共有設定を変更したりできます。 - 共有設定画面の「一般的なアクセス」から、範囲(「制限付き」または「組織名」など)を設定します。

- 「リンクをコピー」をクリックし、そのリンクをメール本文やチャットツールなどに貼り付けて送信します。

- 原則:ファイル共有は Google ドライブ のリンク共有で行う。

- 禁止事項:社外へのパスワード付き ZIP メールの送信を原則禁止する。

- 例外措置:相手先企業のセキュリティポリシーにより、どうしても ZIP ファイルが必要な場合の申請フローを設定する。

- リスクの共有:PPAP がいかに危険であり、自社だけでなく取引先にもリスクを負わせているかを説明する。

- 操作のデモ:Google ドライブ での共有がいかに簡単で、便利であるかを実際に見せる。

- マニュアルの配布:図解入りのシンプルな操作ガイドを用意する。

- IP アドレス:社内のネットワーク環境からのみアクセスを許可する。

- デバイスの状態:会社が承認した PC やスマートフォンからのみアクセスを許可する。

- 地理的な場所:特定の国以外からのアクセスを遮断する。

- ドメイン指定共有:信頼できる取引先のドメインに対してのみ共有を許可する。

- 警告の表示:外部のユーザーが含まれる共有を行おうとした際、ユーザーに警告を表示し、注意を促す。

この手法がセキュリティ対策として機能していない最大の理由は、「同一の通信経路でファイルとパスワードの両方を送っている」点にあります。もし攻撃者が 1 通目のメールを傍受できる環境にあれば、2 通目のパスワードメールも同様に傍受される可能性がきわめて高く、暗号化の意味を成しません。

また、受信側にとっても、スマートフォンでファイルが開けない、パスワードの入力が手間に感じるといった利便性の低さが長年の課題となっていました。

政府や大手企業が脱 PPAP を表明した背景と潮流

日本国内で脱 PPAP の動きを加速させたのは、2020 年 11 月、当時の内閣府特命担当大臣による「内閣府・内閣官房での PPAP 廃止宣言」です。これを受け、民間企業にも脱 PPAP を目指す動きが広がり、代替手段を取り入れて PPAP の利用を禁止する大手企業が続出しました。

この背景には、世界的に猛威を振るったマルウェア「 Emotet (エモテット)」などの存在があります。暗号化された ZIP ファイルは、メールサーバーのウイルススキャンをすり抜けてしまう性質があります。攻撃者はこの盲点をつき、暗号化 ZIP の中にウイルスを仕込み、ユーザーに開封させることで感染を広げました。

こうした背景から、現在では「利便性を損なうだけでなく、むしろリスクを招き入れる温床」として、PPAP 廃止は企業にとって避けては通れない課題となっています。

Google Workspace で安全に脱 PPAP を実現できる理由

脱 PPAP の代替案として、チャットツールの活用や法人向けストレージサービスなど、さまざまな手法があります。その中でも Google Workspace は、脱 PPAP を安全に実現するための有効な手段として注目を浴びています。単なる「ファイルを送るツール」としての機能に留まらず、情報共有のあり方そのものを根本から変えられるためです。Google Workspace が推奨される優位性を以下で解説します。

ファイルを「送る」から「リンクで共有する」運用への転換とメリット

脱 PPAP を実現するうえで最も大きな変化は、データの受け渡し方に関する考え方そのものです。これまでは、ファイルの実体をメールに添付して「送る」という物理的な移動が主流でしたが、Google Workspace を導入することで「クラウド上にあるファイルの置き場所やファイル自体を共有する」という運用へ転換します。

この新しい共有スタイルの基盤となるのが、Google Workspace の「Google ドライブ」です。ファイルそのものを送付するのではなく、クラウド上に保存されたファイル(もしくはファイルの置き場所)に対する「アクセス権限」を相手に付与します。これにより、従来の PPAP では解決できなかったセキュリティと効率性の課題をクリアできます。

さらに課題解決に加え、運用によって以下のようなメリットが挙げられます。

このように、Google ドライブを活用した運用は、単にファイルを渡すだけでなく、情報の「公開範囲」を常に手元でコントロールできる点に大きな優位性があります。

Google の高度なセキュリティインフラによるマルウェア対策

Google Workspace を利用する大きな強みの一つが、Google の高度なセキュリティインフラをそのまま利用できる点です。

従来の PPAP では中身が秘匿されているためスキャンが困難でしたが、Google ドライブ でファイルを共有する場合、暗号化する必要がありません。そのため、受信したファイルに対して Google による多層的なウィルススキャンが自動で行われます。

これにより、Emotet のような巧妙なウイルス攻撃に対しても、クラウド側で事前に検知・ブロックする確率が飛躍的に高まります。ユーザーが個人の判断でウイルスを判別する必要がなくなり、組織全体のセキュリティレベルの底上げが期待できます。

Google ドライブで脱 PPAP を実現する具体的な操作ステップ

ここからは、Google ドライブを使った具体的なファイル共有の手順を解説します。

STEP1:ファイルを Google ドライブへアップロード・作成する

まずは、共有したいファイルをクラウド上に準備します。

もし、これから新しく資料を作成する場合は、Google ドキュメントや Google スプレッドシートを活用しましょう。最初からクラウド上で作成することで、ローカル PC にファイルを保存する必要がなくなり、情報の散逸を防ぐことができます。

STEP2:用途に合わせた「共有権限(閲覧・編集)」の選択

ファイルが準備できたら、共有の設定を行います。

不必要な編集権限を与えないことは、セキュリティを守るための鉄則です。まずは「閲覧者」から検討するようにしましょう。

STEP3:共有用リンクを発行し、メールやチャットで送付する

特定の相手だけでなく、グループや複数人に共有したい場合は「リンクをコピー」して伝えます。

この方法であれば、後から権限を剥奪したり、共有期間を制限したりといったコントロールが可能です。 PPAP では一度送ってしまったファイルは取り戻せませんが、クラウド共有なら「後からのコントロール」が可能になります。

【応用編】「共有ドライブ」を活用した継続的な外部共同編集

長期にわたるプロジェクトや、部署全体でファイルを管理する場合は「共有ドライブ」の活用が最適です。個人のマイドライブでファイルを共有すると、作成者が退職した際などにファイルが消えたり管理が煩雑になったりする可能性があるため注意が必要です。共有ドライブを使えば、ファイルは「個人」ではなく「組織」に紐づきます。フォルダ単位で外部パートナーにアクセス権を与えることもできるため、都度ファイルごとにリンクを発行する手間も省けます。

Google アカウントがない相手にファイルを共有する方法

脱 PPAP を進めるうえで、現場から最も多く上がる懸念が「相手が Google アカウントを持っていない場合はどうすればいいのか?」という点です。

Google Workspace には、Google アカウントを持っていないユーザーとも安全に共有できる「ビジター共有機能」が備わっています。

共有相手が届いたリンクをクリックすると、相手のメールアドレス宛に 1 回限りの「確認コード(ピンコード)」が届きます。そのコードを入力することで、一時的(コード入力後 7 日間)にファイルにアクセスできるようになります。これにより、相手に Google アカウントの作成を強いることなく、本人確認を伴った安全な共有が可能です。

この機能を知っておくことで、「相手に合わせて PPAP でファイルを送る」という事態を防ぐことができます。

失敗しないための脱PPAP移行ステップと注意点

ツールを導入しただけでは、脱 PPAP は成功しません。長年染み付いた習慣を変えるには、組織的なアプローチが必要です。

STEP1:現状のファイル共有ルールの棚卸しと新ルール策定

まずは、社内でどの程度 PPAP が行われているかを把握します。そのうえで、以下の「新ルール」を定義しましょう。

ルールをガチガチに固めすぎず、「なぜこのルールが必要なのか」という目的を明確にすることがポイントです。

STEP2:従業員向け説明会の実施とマニュアル整備

次に、現場のユーザーに対する周知を行います。単に「今日から禁止です」と伝えるのではなく、以下の内容を丁寧に説明しましょう。

最初の数か月間は、操作に関する問い合わせが増えることが予想されます。情シス部門や推進メンバーによるサポート体制を強化し、心理的な抵抗感を減らす工夫が必要です。

STEP3:取引先への事前通知と理解の獲得

最後に、外部への周知です。自社が脱 PPAP を開始することを、事前に取引先へ伝えましょう。

「自社だけでなく、お客様の大切な情報を守るための決断である」というポジティブな理由を添えることで、スムーズな理解を得やすくなります。「今後はこのような形式のリンクでお送りします」というサンプルを添えたメールを送っておくと、相手も安心してファイルを開くことができるでしょう。

▶脱 PPAP をスムーズに進めるためには導入後の定着が鍵。Google の認定技術資格を持つ専門スタッフが多数在籍。プロによる設定支援で強固なセキュリティ環境の構築から定着までを一気通貫で伴走支援いたします。お気軽にご相談ください。

管理者が知っておくべき!安全な運用のためのセキュリティ設定

「リンク一つでファイルが見られるようになるのは、情報漏洩が怖い」と感じる管理者の方もいるでしょう。 Google Workspace では、管理コンソールから組織全体の共有ルールを細かく制御できます。

組織のポリシーや業務実態に合わせて詳細な制限を設けることで、利便性を維持しながら、組織全体のセキュリティレベルを確実に底上げすることが可能です。

ユーザーの「うっかりミス」を防ぎつつ、安全なファイル共有を定着させるための設定ポイントを見ていきましょう。

2段階認証とコンテキストアウェア アクセスの活用

まずは入り口となるアカウントの「認証」を強化することが重要です。万が一、ID やパスワードが流出しても、2 段階認証を設定していれば、第三者による不正アクセスを防ぐことができます。

さらに Enterprise 以上のプランでは、「コンテキストアウェア アクセス」という機能が利用可能です。これは、単に「誰が」だけでなく、以下のように条件を組み合わせてアクセスを許可・拒否する仕組みです。

これにより、共有リンクが万が一外部に漏れてしまっても、条件を満たさないデバイスからのアクセスを未然に防ぐことが可能です。

管理コンソールでの外部共有許可範囲の策定

組織外への共有をどこまで認めるかは、管理コンソールで設定します。

一律ですべての外部共有を禁止にすると、現場の利便性が著しく低下する原因になります。業務実態に合わせて、適切な制限のバランスを見極めることが管理者の重要な役割です。

Google Workspace で脱 PPAP を実現!安全な DX 推進の基盤を築こう

脱 PPAP は、単なる「データの送り方を変えること」ではありません。情報をクラウドで一元管理し、リアルタイムに共同編集を行う「クラウドネイティブ」な働き方へとシフトするための重要な第一歩です。

Google Workspace を正しく活用し、適切なセキュリティ設定を施すことで、従来よりもはるかに安全で、かつスピード感のあるビジネス環境が手に入ります。

「PPAPが当たり前」という古い常識から脱却し、Google Workspace とともに、安全でスマートな DX を推進していきましょう。